Proteggi la tua infrastruttura con LECS, il primo dispositivo di sicurezza informatica Plug & Play che protegge qualsiasi rete LAN, infrastrutture in Cloud ed impianti industriali dagli attacchi e dalle minacce informatiche più pericolose.

LECS ha un’architettura zero knowledge e non ha bisogno di manutenzione. Collegato allo switch di rete, il dispositivo di sicurezza informatica LECS analizza il traffico, i movimenti interni ed esterni alla rete e una volta rilevata un’anomalia, la classifica ed agisce in base al grado di gravità con una risposta modulata all’attacco.

Gli algoritmi di intelligenza artificiale che lavorano sinergicamente e parallelamente per proteggere un intero segmento di rete sono:

Eseguendo detection e classificazione delle anomalie sul traffico della rete, agendo con contromisure e risposte mirate nei casi di minacce critiche ed effettuando una previsione intelligente che fornisce un feedback di aggiornamento basato sulle ultime statistiche rilevate.

Mentre firewall e antivirus si fermano al perimetro, LECS protegge tutta la rete e tutti i tipi di dispositivi, che siano essi IT, OT o IoT, coprendo quindi anche le aree più vulnerabili. Non serve configurarlo: basta collegarlo per avere una difesa attiva e continua, giorno e notte.

Ogni azienda ha esigenze diverse di sicurezza informatica in funzione della propria infrastruttura tecnologica e dell’ambito in cui opera. Scopri i nostri prodotti e device consigliati per ogni tipologia di business.

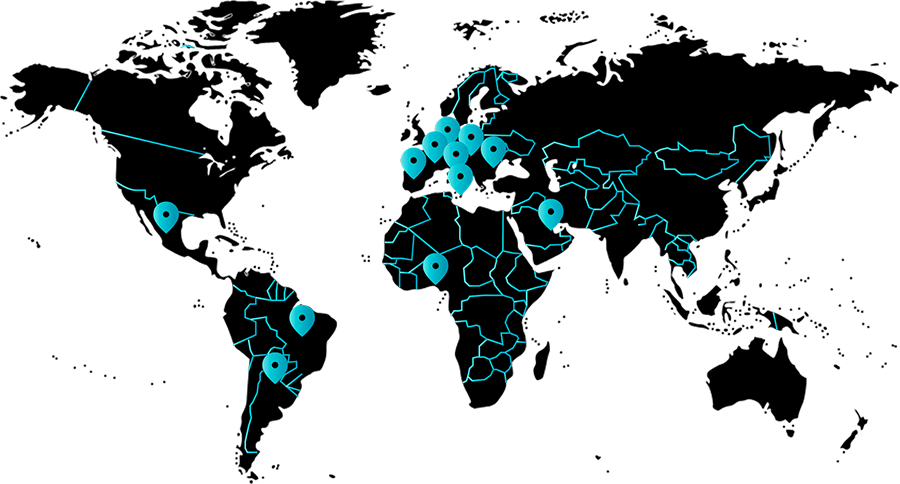

LECS è già al fianco di aziende in tutto il mondo.

Grazie alla nostra tecnologia brevettata e alla semplicità di utilizzo, è possibile proteggere migliaia di reti e dispositivi critici in ogni settore, garantendo una sicurezza globale, senza confini.

Notizie, consigli e avvertimenti.

LECS sarà tra i protagonisti della RHC Conference 2025, l’evento di riferimento per il mondo della cybersecurity in Italia,[…]

Dopo aver lanciato un importante round ed avendo raggiunto l’obiettivo massimo da 1,5 milioni di euro di sottoscrizione, ora la[…]

Dal 16 ottobre 2024 è entrato in vigore il decreto NIS (Network and Information Security), che ha l’obiettivo di rafforzare[…]

Così l’intelligenza artificiale sta rivoluzionando la cyber security Come l’IA rivoluziona la cyber security L’intelligenza artificiale ha trasformato profondamente la[…]

LECS Enterprise 2.0 fornisce una protezione completa e senza interruzioni. Simar Srl è un’azienda leader con esperienza trentennale in[…]

Le normative internazionali, come il GDPR (General Data Protection Regulation) e gli standard ISO (International Organization for Standardization), sono diventate[…]

LECS is a product of Cyber Evolution S.r.l.

Via Erasmo Mari, 57/s

63100 Ascoli Piceno (AP)

The productive investment project-ID 16819-implemented by CYBER EVOLUTION, under the 2014/2020 ROP ERDF Marche – ASSE 8 – INTERVENTION 21.1.1 Call for Proposals “Support for productive investments in order to boost economic growth and competitiveness of areas affected by the earthquake,” supported business growth through productive investments on the real estate and technological structure.