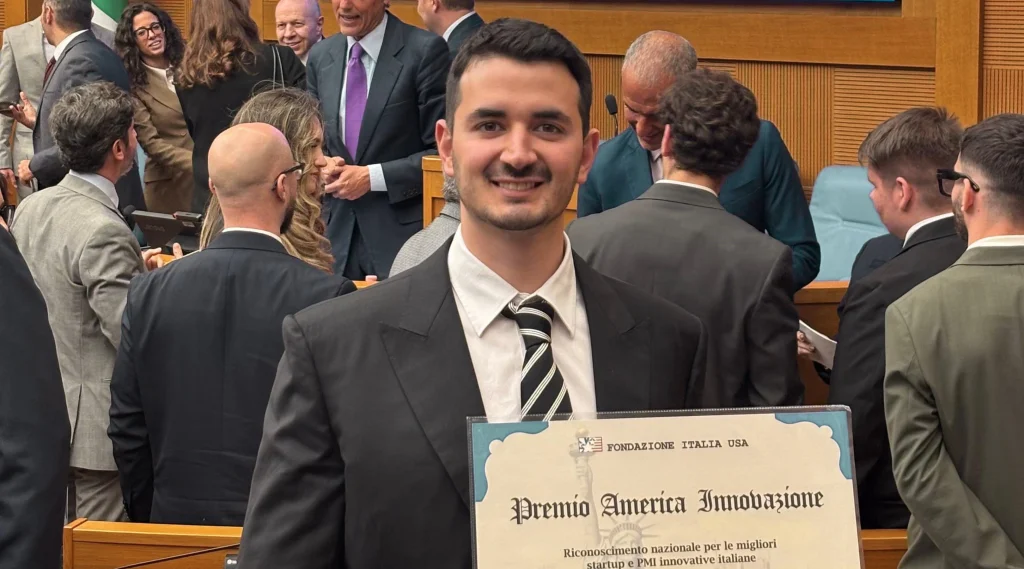

Cyber Evolution – LECS honored for second consecutive year among Italy’s best innovative SMEs

For the second year in a row, Cyber Evolution – LECS receives the Italy USA Foundation’s America Innovation Award, a recognition dedicated to innovative SMEs that stand out for their innovative capacity, vision and contribution to the country’s competitiveness. For the second consecutive year, Cyber Evolution – LECS has been awarded the America Innovation Award […]

LECS at SMAU Paris April 14-16, 2026

From April 14-16, 2026, LECS will be at SMAU Paris, an international event that brings together companies, investors, institutions and players in the innovation ecosystem. For Cyber Evolution, an innovative Italian SME, it will be an important opportunity for discussion in a dynamic and qualified context, capable of fostering strategic relationships and new networking opportunities […]

Cyber Evolution – LECS honored as Innovative Vendor at Italian Channel Awards 2025

LECS wins the Innovative Vendor award at the Italian Channel Awards 2025, a recognition that confirms the value of its NDR Plug & Play technology in the cybersecurity sector. Cyber Evolution – LECS has been awarded as Innovative Vendor at the Italian Channel Awards 2025. This recognition is an important reason for us to be […]

ACN QC1 strengthens LECS’s position in the Italian cybersecurity market

LECS obtains ACN – QC1 accreditation for cloud services, strengthening authority, reliability and positioning in Italian cybersecurity.

Phishing: what to do after an attack and how to prevent it in the enterprise

Phishing is one of the most common and damaging threats to businesses, exploiting deception to obtain credentials, sensitive data and compromise corporate systems. In this article we will explore what to do after a phishing attack and how to prevent future incidents by integrating LECS solutions.

Corporate IT security: 7 steps to protect your business

Corporate IT security: 7 steps to protect your business In today’s environment, where cybercrime is evolving at an unprecedented pace, enterprise cybersecurity is a competitive prerequisite and not just a regulatory obligation. Companies of all sizes are continually exposed to sophisticated threats that can put data, business continuity, and reputation at risk. In this technical […]

Network detection and response (NDR): the new frontier of network security

In today’s cybersecurity landscape, threats are moving faster and with greater sophistication. Traditional defense tools are no longer sufficient to provide complete visibility, especially when the attack leaves no obvious traces on endpoints or exploits fileless techniques. In this context, the concept of Network Detection and Response (NDR) is emerging: a technology designed to detect […]

Overfunding in underwriting: exceeded 1.5 mln in crowdfunding

After launching a major round and reaching the maximum 1.5 million euro underwriting target, LECS technology now accelerates and tries to make the international climb. We are excited to announce that Cyber Evolution, our innovative cybersecurity SME based in Ascoli Piceno, has recently successfully completed a funding round with a maximum funding target of €1.5 […]

The new European NIS2 regulation: what changes for cybersecurity in Italy

As of Oct. 16, 2024, the Network and Information Security (NIS) decree, which aims to strengthen the cybersecurity of companies and public administrations throughout Europe, came into effect. Let’s find out together what the main changes are, who is involved, and what obligations arise for Italian companies. What is the NIS2 Directive and why it […]

GDPR: how to ensure your company’s regulatory compliance and information security

International regulations, such as the GDPR (General Data Protection Regulation) and ISO (International Organization for Standardization) standards, have become an essential part of the cybersecurity landscape. Ensuring compliance with these regulations not only improves overall data security, but is also critical to avoiding heavy penalties and maintaining customer trust. But how can you ensure that […]